IT之家 11 月 4 日消息,科技媒體 bleepingcomputer 昨日(11 月 3 日)發布博文,報道稱微軟安全研究人員發現名為「SesameOp」的新型後門惡意軟件,該軟件首次被證實濫用 OpenAI 的 Assistants API 作為其隱蔽的指揮與控制(C2)通道。

微軟檢測與響應團隊(DART)於 2025 年 7 月的一次網絡攻擊調查中,首次發現了一種名為「SesameOp」的新型後門惡意軟件。該惡意軟件的獨特之處在於,它創新性地利用了 OpenAI 的 Assistants API 作為其指揮與控制(C2)通道。

IT之家注:Assistants API 是由 OpenAI 公司提供的一項技術接口,原本設計用於幫助開發者構建能執行任務的 AI 助手。

通過藉助合法的雲服務,攻擊者得以擺脫傳統的惡意基礎設施,從而更隱蔽地在受害者環境中實現持久化訪問,並進行長達數月的遠程控制,極大地增加了檢測和響應的難度。

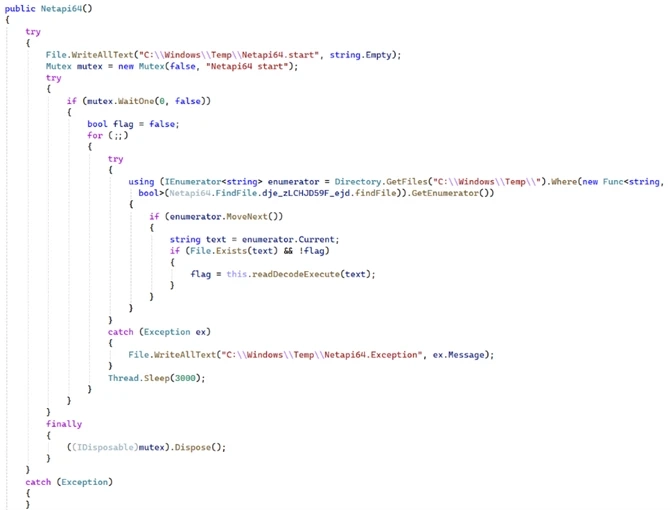

SesameOp 的攻擊機制十分巧妙。它將 OpenAI 的 Assistants API 用作一個存儲與中繼平台,從該 API 獲取經過壓縮和加密的惡意指令。惡意軟件在受感染的系統上接收到指令後,會對其進行解密並執行。

同時,在攻擊中竊取到的信息也會通過對稱與非對稱加密技術進行組合加密,然後通過同一個 API 通道回傳給攻擊者,形成一個完整的隱蔽通信閉環。

在攻擊鏈方面,研究人員觀察到,攻擊者首先使用一個經過高度混淆的加載器,通過「.NET AppDomainManager 注入」技術,將一個基於 .NET 的後門程序部署到多個微軟 Visual Studio 的實用程序中。

為了實現長期潛伏,該惡意軟件還會通過內部 Web Shell 和「戰略性部署」的惡意進程來建立持久性,其最終目標被確定為進行長期的網絡間諜活動。

微軟特別強調,此次攻擊並未利用 OpenAI 平台的任何安全漏洞或錯誤配置,而是濫用了 Assistants API 的內置功能。在發現這一威脅後,微軟立即與 OpenAI 展開合作調查,迅速識別並禁用了攻擊者所使用的賬戶及 API 密鑰。值得注意的是,被濫用的 Assistants API 已計劃於 2026 年 8 月被棄用。

為應對 SesameOp 帶來的威脅,微軟建議企業安全團隊採取一系列緩解措施。這些措施包括:嚴格審計防火牆日誌,監控流向外部服務的未授權連接;在所有設備上啓用篡改防護功能;將終端檢測和響應(EDR)系統配置為攔截模式,以主動阻止惡意行為的執行。

關注同花順財經(ths518),獲取更多機會