近期,「銀狐」木馬出現針對出海中國企業的新攻擊動向。天守安全團隊發現其最新變種,通過僞裝成俄語版Microsoft Teams與Firefox瀏覽器安裝包進行傳播。此類國際主流辦公軟件在出海中企應用普遍,這顯示中企業海外機構已成為「銀狐」木馬的潛在目標。

更為嚴峻的是,該木馬具備多項高級對抗技術,包括無文件執行、計劃任務自愈、低頻C2通信等,致使傳統殺毒軟件難以實現有效防禦。對此,唯有依託天守EDR,以SaaS化架構打破分支機構地域限制,以全量日誌還原攻擊真相,才能為海外業務分支築牢安全防線,確保機構擴張不失控,終端合規不失據。

「銀狐」出海:從本土「釣魚」邁向全球僞裝

「銀狐」木馬早期主要針對國內用戶,利用WPS、釘釘、微信等本土常用辦公軟件作為誘餌,實施高度精準的釣魚投毒。而隨着越來越多中國企業加速出海,在東南亞、中東、東歐等地設立分支機構,員工日常辦公則更依賴Microsoft Teams、Zoom、Firefox 等國際主流工具。在該趨勢下,攻擊者也迅速調整策略——將釣魚載體轉接到這類全球廣泛使用、用戶信任度高的軟件上。

員工在Bing、Google等搜索引擎搜索上述工具時,常會點擊排名靠前的鏈接,殊不知,這些看似正規的下載站點已被植入惡意內容,「安裝包」並非官方軟件,而是「銀狐」木馬的初始載荷,一旦運行,即觸發後續遠程控制與數據竊取鏈條。

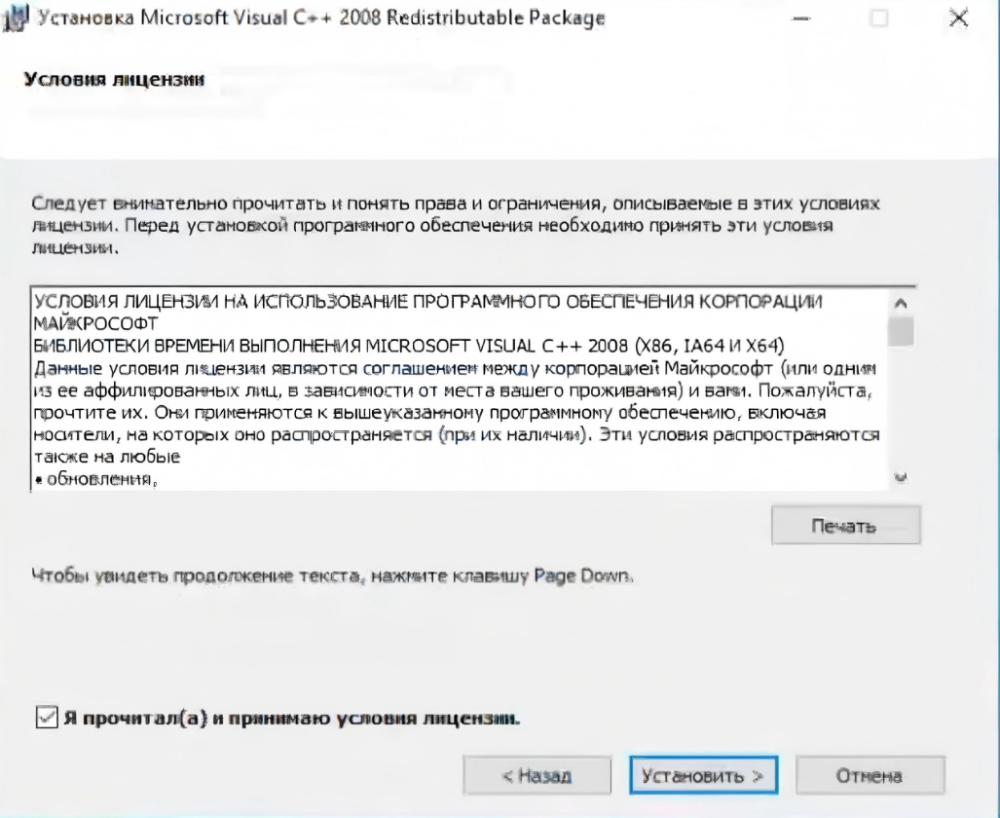

圖示:「銀狐」仿冒 Microsoft Teams安裝包

例如,最新以MSTчamsSetup.zip為名,內嵌俄語安裝界面的「銀狐」木馬專門針對東歐及中亞俄語區的企業員工,實行Microsoft Teams釣魚;另一以Firefox Setup.exe為名,僞裝成火狐瀏覽器安裝包的「銀狐」木馬樣本,則主攻英語區跨國混合辦公環境的「出海中企」。

四大風險剖析:全球化佈局下的終端安全暗礁

中國企業出海步伐持續加快,分支機構遍佈全球多地。然而,跨地域的業務擴張也帶來了終端安全管理的全新挑戰,地域壁壘、策略斷層、運維滯後等問題交織,讓海外分支機構成為網絡攻擊的「薄弱一環」,潛藏着不容忽視的安全風險。

01風險一:終端防護薄弱,安全水位不均

因本地網絡策略、數據駐留要求或部署複雜度高等原因,分支機構辦公終端無法與總部完全同步安全策略。這些設備防護缺失,成為攻擊者首選入口,一旦被控,攻擊者可通過合法遠程通道反向滲透回內網,造成更大範圍的影響。

02風險二:運維響應遲緩,處置窗口被壓縮

分支機構發現異常後,通常依賴人工流程:需跨區域上報、等待總部團隊分析、再遠程操作清理。在此期間,惡意程序已完成自啓動配置、數據收集甚至橫向移動,直接導致威脅迅速升級,錯過最佳處置時期。

03風險三:檢測能力不對等,威脅易被忽略

受限於部署條件或管理策略,分支機構終端普遍僅啓用基礎殺毒防護,難以識別多技術組合的可疑行為。攻擊者利用這一點,將入侵動作拆解為多個看似正常的操作,從而繞過常規檢測,在分支終端長期潛伏而不觸發有效告警。

04風險四:審計能力不完善,合規難以保障

多數分支機構普遍缺乏完整終端行為審計能力,一旦發生安全事件,無法準確判斷攻擊路徑、評估影響範圍和是否涉及敏感數據泄露。這導致處置只能憑經驗推測,修復不徹底,同類問題反覆出現,持續消耗安全與運維資源。

天守EDR:多分支場景的終端安全「壓艙石」

面對「銀狐」木馬日益全球化、高度隱蔽且持續演進的威脅,傳統「邊界防護+本地殺毒」的應對模式已捉襟見肘,海外企業機構亟需一套覆蓋全終端、具備深度行為感知、自動化響應與全球統一管理能力的智能防禦體系,真正實現對高級威脅的「看得見、攔得住、清得淨」。

天守EDR專為複雜混合辦公環境設計,支持雲原生SaaS化部署,分支機構無需本地服務器,即可通過輕量Agent接入統一安全管理,實現「全球一張網、安全一盤棋」。

能力一:SaaS化統一管控,拉齊全球防護水平

通過輕量化、雲原生的SaaS架構,天守EDR無需複雜的本地運維配置,可以輕鬆跨越地域和網絡邊界,實現各區域終端的安全策略統一配置、實時更新和集中管理,確保每一台終端無論身處何地都能享有同等的安全防護水平。

能力二:自動化閉環響應,秒級遏制威脅

一旦檢測到「銀狐」等高危行為,系統可立即觸發執行預設響應劇本,如「終止進程、刪除惡意文件、隔離主機」——全程無需人工干預。不僅大幅降低運維負擔,更能在攻擊擴散前完成阻斷,守住黃金處置窗口。

能力三:全景可視攻擊鏈,看清「銀狐」全貌

天守EDR能夠智能關聯惡意行為,生成完整的攻擊鏈視圖,如「初始訪問→執行→持久化→防禦規避」,幫助安全團隊快速理解整個攻擊過程,避免孤立事件被忽視,確保每一個潛在威脅都能被及時發現和處理。

能力四:行為完整留痕,支撐精準溯源與合規審計

天守EDR支持從內核級(R0)到應用層(R3)的全量日誌採集,詳細記錄進程創建、文件寫入、註冊表修改、網絡連接等關鍵行為,確保在任何安全事件發生時都有完整的上下文信息可供分析,為合規審計、責任追溯提供堅實證據鏈。

追蹤「銀狐」:隱蔽性更強、手法更狡猾、覆蓋更廣

「銀狐」木馬本質是以經濟利益為導向的高級持續性威脅(APT)攻擊工具。它之所以不斷變種、持續演化,核心目的在於:不被發現,延長攻擊生命周期。

2025年,「銀狐」木馬呈現三大顯著特徵:

一是免殺能力大幅增強,不再使用易被識別的惡意腳本或可執行文件,轉而藉助合法系統機制加載運行,使現有安全防護方案難以判定其為威脅;

二是投遞方式更貼近真實辦公場景,攻擊者放棄廣撒網式釣魚郵件,大規模利用企業內部羣聊與文檔協作平台作為初始入侵通道,極大提升欺騙性與成功率;

三是攻擊範圍加速「出海」,瞄準中國企業海外分支機構及全球化運營場景,通過本地化僞裝實施精準打擊。天守EDR安全團隊近半年跟蹤的「銀狐」發展軌跡:

12月底:出現僞裝成俄語版的Microsoft Teams、仿冒Firefox安裝程序的「銀狐」變種。

12月初:黑產組織大規模投放僞造的虛假官網,傳播「銀狐」木馬。

11月:新變種以「靜默滲透」為核心,單點視角下幾乎無法識別。

9月:發現攻擊者利用.NET框架劫持控制流,成功繞過傳統安全檢測。

6月:頻繁僞裝成「國家財政補貼」文件,竊取敏感數據。

2025年,國家病毒應急處理中心、公安部網安局等部門相繼發布多輪「銀狐」木馬風險預警。截至2024年底,中國境外企業已超5萬家。在這一進程中,數字邊界與安全防線必須實現全球化同步部署。

唯有將安全能力深度嵌入全球化進程的每一個環節,才能以紮實的數字防線,護航中國企業「走出去」且「走得穩」。