編譯 | 陳佳

編輯 | 程茜

智東西4月9日消息,據外媒Business Insider昨日報道,美國AI訓練數據平台Mercor遭黑客攻擊,超過4萬人的個人信息因此泄露,一周內被多名承包商在美國多地提起至少五起訴訟,指控其未能妥善保護個人敏感信息。

Meta已於4月4日暫停與該公司的全部合作,恢復時間未定;OpenAI同日稱其正在調查專有訓練數據是否受到波及。

這起事件起源於3月27日一場針對開源工具LiteLLM的供應鏈攻擊,黑客組織TeamPCP通過植入惡意代碼,在線上存續約40分鐘內竊取受感染企業的雲賬號密鑰、數據庫密碼及服務器訪問憑證。

在Mercor3月31日確認泄露同日,另一個黑客組織Lapsus$宣稱掌握4TB的Mercor數據,包括源代碼、數據庫記錄和視頻資料,並在暗網上公開叫賣。

在Telegram上掛牌出售的Mercor數據截圖

Mercor成立於2023年,其客戶涵蓋Anthropic、OpenAI及Meta,主要招募醫學、法律、文學等領域的專家,為AI公司的模型訓練提供數據。該公司估值達100億美元(約合人民幣686.8億元)。

此次泄露之所以令各家AI大廠緊張,不只是因為個人數據外泄,更是因為Mercor同時身處多家競爭對手的數據流水線之中,一旦數據選擇標準、標註規範、訓練策略等核心方法論細節被競爭對手獲取,各家公司耗費數年、數十億美元構築的技術護城河將面臨威脅。

事件發酵至今不足兩周,Mercor已在美國多地收到五起訴訟。訴狀指控該公司網絡安全防護措施嚴重不達標。

一、三位22歲創始人的百億帝國,在AI供應鏈安全的薄弱處被擊中

Mercor由布倫丹·福迪(Brendan Foody)、阿達什·海爾馬斯(Adarsh Hiremath)和蘇利亞·米達(Surya Midha)三人於2023年創立,三人均畢業於舊金山灣區貝拉明預科學院,曾是同一支辯論隊的隊友。

Mercor三位創始人阿達什·海爾馬斯(Adarsh Hiremath,左)、布倫丹·福迪(Brendan Foody,中)和蘇利亞·米達(Surya Midha,右)(圖源:Global Indian Times)

2025年10月,Mercor完成由風險投資機構Felicis Ventures領投的3.5億美元(約合人民幣24.038億元)C輪孖展,估值達100億美元(約合人民幣686.8億元)。該公司三位創始人以22歲之齡同時躋身福布斯認定的全球最年輕的白手起家十億美元富翁行列。

Mercor的商業模式是做AI大廠與領域專家之間的橋樑,負責招募醫生、律師、科學家、記者等各類專業人士,為AI公司生產高度定製化的訓練數據,每日結算額規模超百萬美元。

Wired4月4日報道揭示了一個內部代號為「Chordus」的Meta項目,目標是訓練AI模型利用多個網絡來源覈實信息,而這個項目目前已因攻擊事件被迫暫停。

正是因為處於這一節點,Mercor的數據泄露後果格外棘手。多家機構共用同一家數據供應商,意味着一次攻擊就能同時觸及多家競爭企業的機密。

The Next Web指出,訓練數據集或許可以複製,但訓練方法論幾乎不可能,而後者正是這次泄露最令人擔憂的部分。

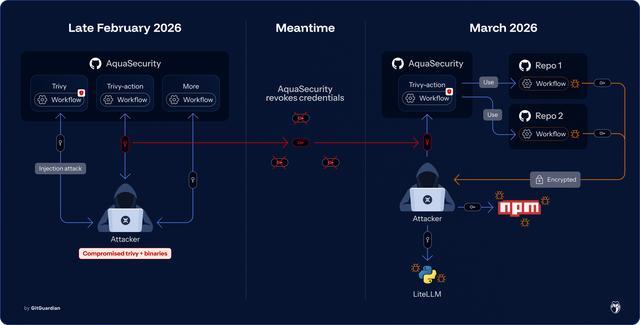

二、40分鐘的窗口期,一個開源工具撬動整個AI供應鏈

這起攻擊的技術核心是LiteLLM,一款用於將各類應用程序接入AI服務的開源Python庫,每月下載量約9700萬次,廣泛存在於全球約36%的雲環境中。安全公司Snyk的數據顯示,LiteLLM每天被下載數百萬次。

LiteLLM供應鏈攻擊技術流程圖(圖源:GitGuardian)

3月27日,攻擊者TeamPCP使用被盜的開發者憑證,向Python包索引(PyPI)發布了LiteLLM的兩個惡意版本(1.82.7和1.82.8),這兩個版本在被檢測發現、下架之前,在線上存續了約40分鐘。

針對開源工具LiteLLM的供應鏈攻擊示意圖(圖源:Medium)

然而這短短40分鐘足以讓大量企業下載並部署受感染的版本。安全研究人員將此次攻擊的源頭追溯至更早期針對安全工具Trivy的入侵,攻擊者TeamPCP通過攻破Trivy,獲取了LiteLLM維護者的開發賬號憑證,再憑藉這些憑證直接登入PyPI發布了惡意版本。

Mercor在3月31日向內部員工發送的郵件中承認:「近期發生了一起影響我們系統和全球數千家機構的安全事件。」

該公司發言人海蒂·哈格伯格(Heidi Hagberg)告訴TechCrunch,安全團隊已迅速採取措施遏制和修復事件,並引入第三方法證專家展開調查,但她拒絕就Lapsus$的聲索或是否有客戶數據被實際竊取等具體問題作答。

以社會工程和憑證盜竊著稱的老牌勒索黑客組織Lapsus$,隨後在其泄露站點上公開聲稱已入侵Mercor,並在暗網上掛出拍賣帖,聲稱持有4TB的Mercor數據,包括逾200GB的數據庫、約939GB的源代碼、3TB的視頻和驗證數據,以及該公司TailScale VPN賬戶的全部數據。

TechCrunch發現Lapsus$發布的部分樣本,其中包含疑似來自Mercor內部Slack的數據、工單記錄,以及兩段據稱展示Mercor AI系統與承包商對話的視頻。

三、Meta無限期暫停合作,承包商突然失去收入來源

據Wired援引兩名知情人士,Meta已暫停與Mercor的全部合作,且暫停期限不定。Meta對此未有任何公開聲明。

OpenAI發言人告訴Wired,OpenAI正就其專有訓練數據在此次事件中可能遭泄露的情況展開調查,並強調此次事件不影響任何用戶數據,OpenAI目前也沒有暫停與Mercor合作的計劃。

Anthropic沒有就外界的採訪請求作出回應。谷歌同樣在評估此次泄露的波及範圍。

這場合作暫停對Mercor旗下承包商造成了直接衝擊。據Wired發現的內部通訊,參與Meta相關項目的承包商在暫停期間無法記錄工時,實際上已處於失業狀態。

AI訓練數據標註工作場景(圖源:Getty Images)

Mercor試圖將受影響的承包商調配至其他項目,但據知情人士透露,這些承包商起初甚至不知道合作被叫停的原因。

法律層面的事態發展迅速。4月1日,夏威夷瓦希阿瓦居民麗莎·吉爾(Lisa Gill)向美國加利福尼亞州北區聯邦地區法院提起集體訴訟,稱自己為處理此次泄露事件的後續問題耗費了大量時間,且面臨更高的身份盜竊風險。

另一名承包商納蒂維亞·埃森(NaTivia Esson)也遞交了訴狀,她自稱於2025年3月至2026年3月間為Mercor工作,每次接單都需填寫含個人信息的W-9稅表,並「相信公司會採取合理措施保護這些信息」。

一周內,Mercor共收到五起訴訟。其中一起還將Berrie AI和合規機構Delve Technologies一併列為被告,LiteLLM由AI開發工具公司Berrie AI開發,此前持有由自動化合規認證機構Delve Technologies出具的SOC2和ISO 27001安全認證,訴狀指控前者提供了存在安全漏洞的工具,後者出具了不實的安全認證背書。

上個月,Delve曾公開否認一篇匿名Substack文章中關於其協助僞造合規、安排虛假安全審計的指控。

根據法律研究機構Cornerstone Research對2018年至2021年間數據泄露和解案例的統計,此類案件賠償金額通常在每位集體成員1至5美元(約合人民幣6.87至34.3元)之間,有記錄經濟損失的受害者有時可獲更多賠償。

結語:AI數據外包暗藏結構性風險,一次攻擊影響多家頂級實驗室的護城河

目前,案件調查仍在進行,訴訟尚處早期階段。這場針對Mercor的攻擊暴露出AI產業一個結構性盲點。當多家頂級AI實驗室將敏感的訓練工作外包給同一家供應商時,這家供應商自身的安全漏洞就成了整個行業的共同風險暴露點。

安全公司Recorded Future的勒索軟件分析師艾倫·利斯卡(Allan Liska)說,攻擊者TeamPCP的動機明確是金錢驅動,並已公開表示將與勒索軟件和勒索團伙合作,針對受影響企業發起規模化攻擊。相比2023年Cl0p組織利用MOVEit漏洞一次性影響近1億人的案例,AI訓練數據領域的供應鏈攻擊在商業損害維度上各有不同。