撰文:Chainalysis

编译:AididiaoJP,Foresight News

原文标题:2025年加密犯罪年中报告:被盗资金激增至21.7亿美元,个人钱包被盗占比逐步上升

核心发现

被盗资金

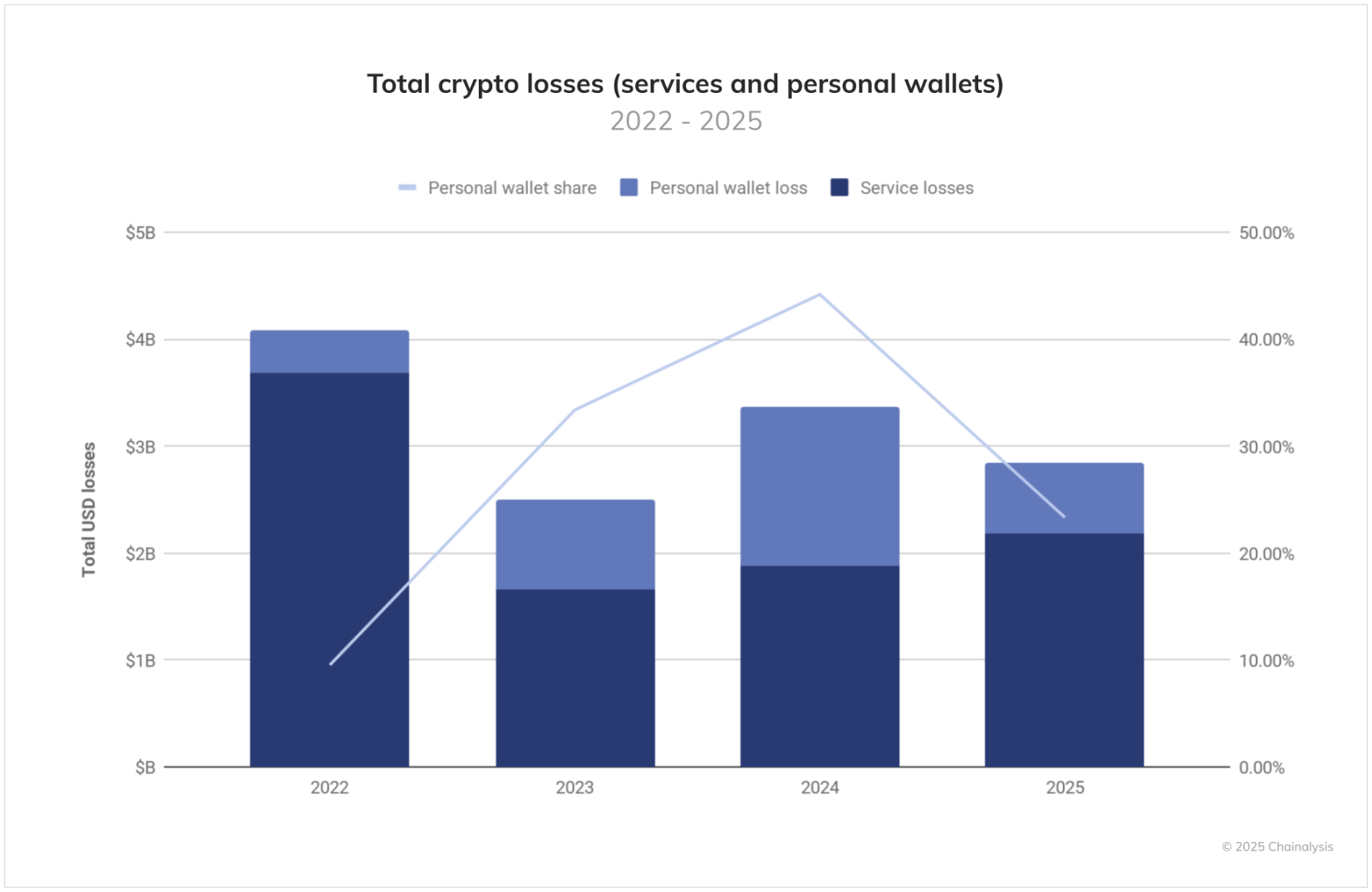

2025 年至今加密货币服务已遭受超过 21.7 亿美元的资金盗窃,这一数字远超 2024 年全年。其中朝鲜对 ByBit 的 15 亿美元黑客攻击(加密货币史上最大单次盗窃案)占据了损失的主要部分。

截至 2025 年 6 月底,被盗资金总额比此前最严重的 2022 年同期高出 17%。若当前趋势持续,到年底服务类平台被盗资金可能突破 40 亿美元。

个人钱包被盗在整体生态盗窃中的占比正逐步上升,攻击者越来越多地瞄准个人用户。2025 年至今,此类案件占全部被盗资金活动的 23.35%。

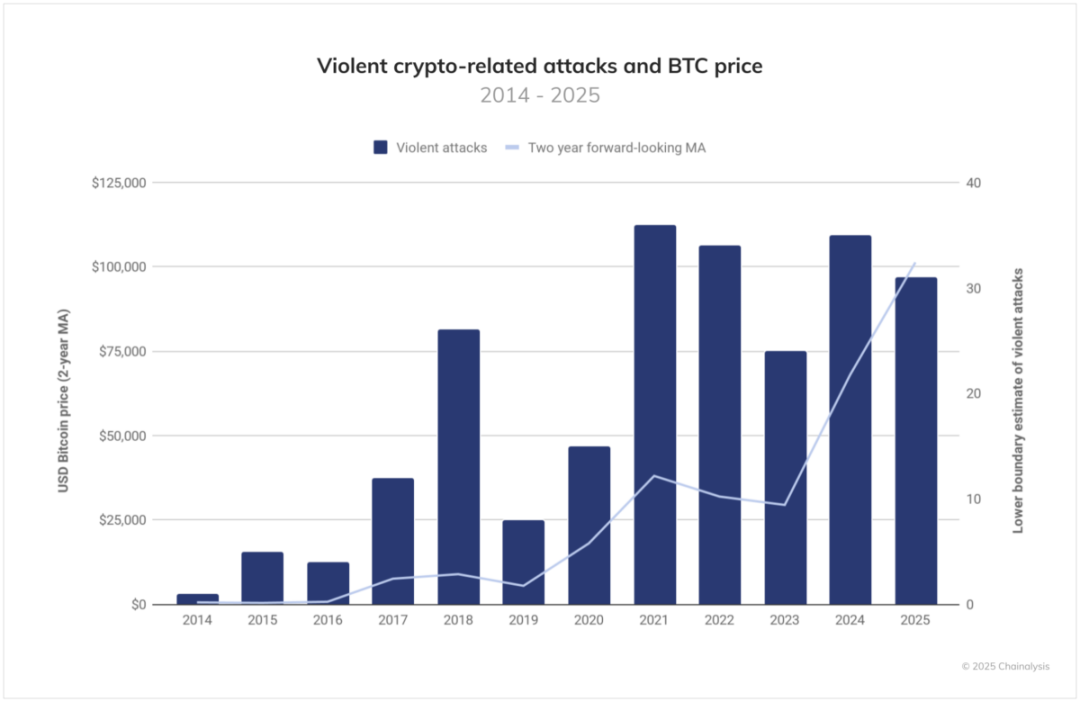

“扳手攻击”(针对加密货币持有者的暴力或胁迫行为)与比特币价格波动存在相关性,表明攻击者倾向于在高价值时期伺机作案。

地域趋势

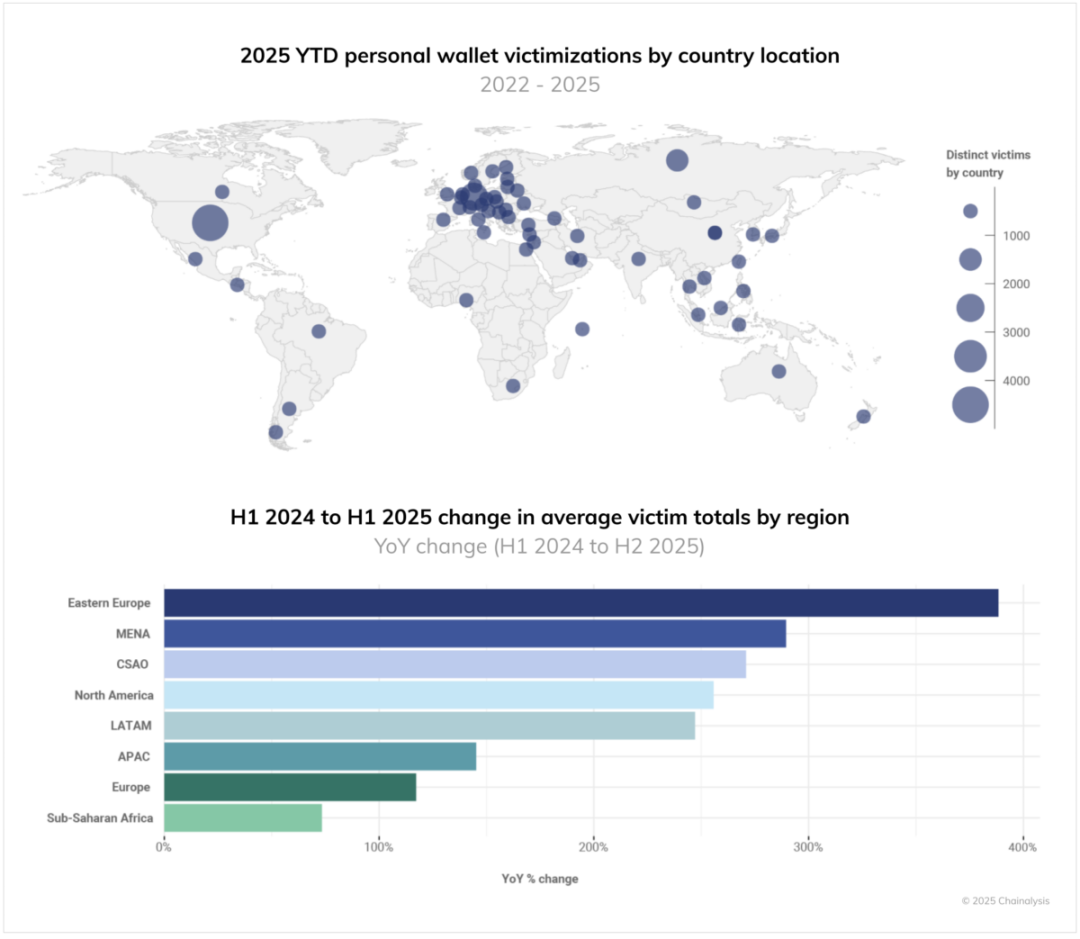

2025 年至今,美国、德国、俄罗斯、加拿大、日本、印度尼西亚和韩国成为受害者的集中地。

从区域来看,东欧、中东和北非以及中亚和南亚在 2024 年上半年至 2025 年上半年的受害者数量增长最快。

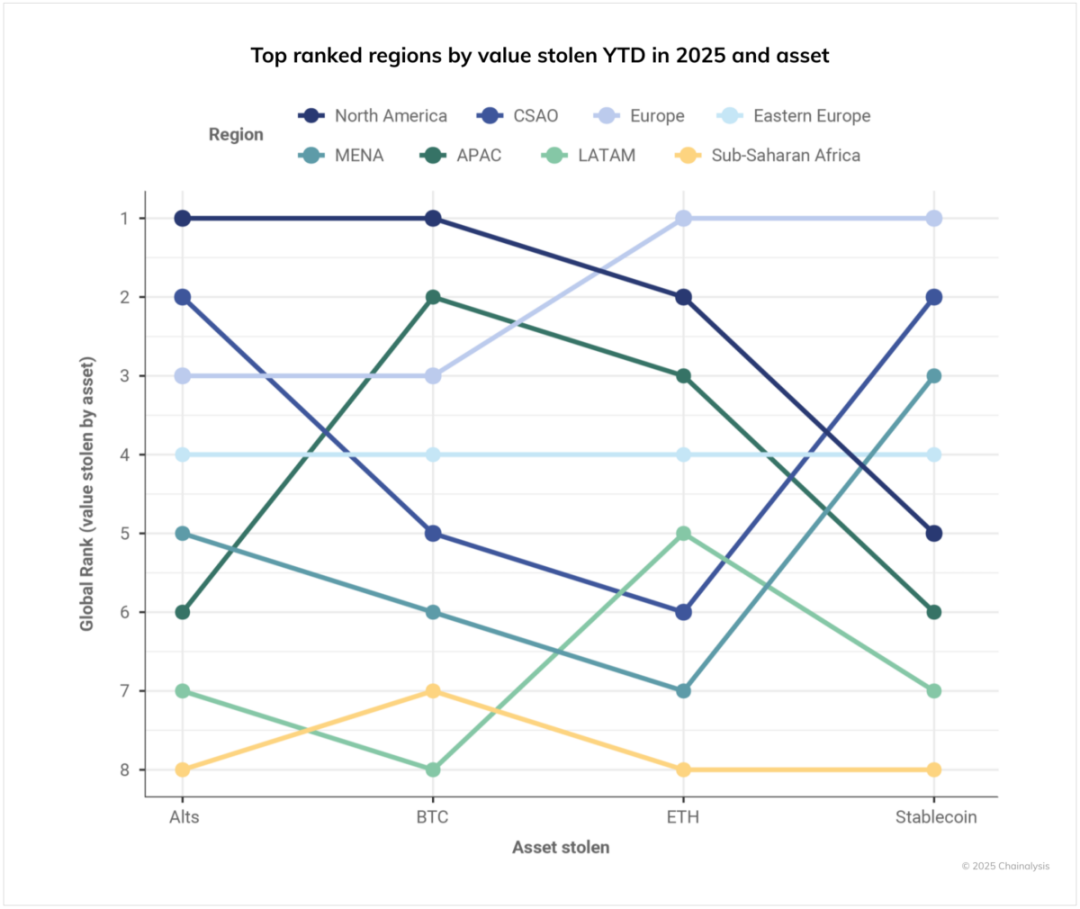

不同地区被盗资产类型也存在显著差异,这可能反映了当地加密货币采用的基本模式。

洗钱行为

从服务平台和个人端窃取资金的洗钱行为存在差异。总体而言,针对服务平台的威胁行为者通常表现出更高的技术复杂性。

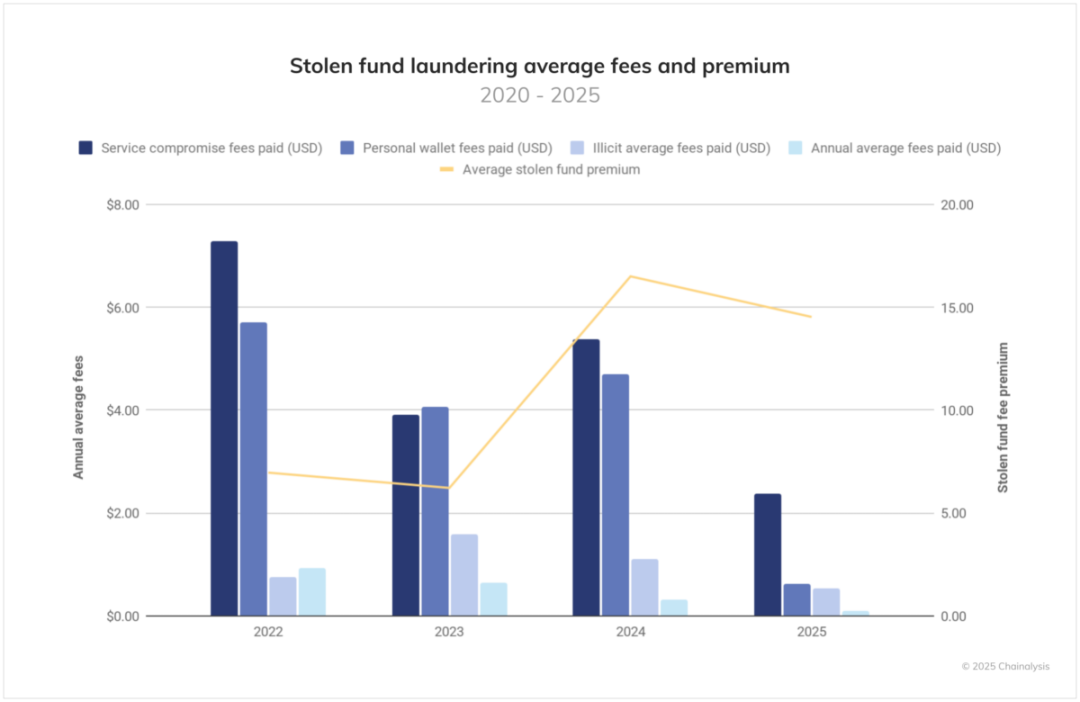

洗钱者为转移资金往往支付超额费用,平均溢价从 2021 年的 2.58 倍波动至 2025 年至今的 14.5 倍。

有趣的是尽管转移被盗资金的美元平均成本随时间下降,但链上平均成本的倍数却有所增加。

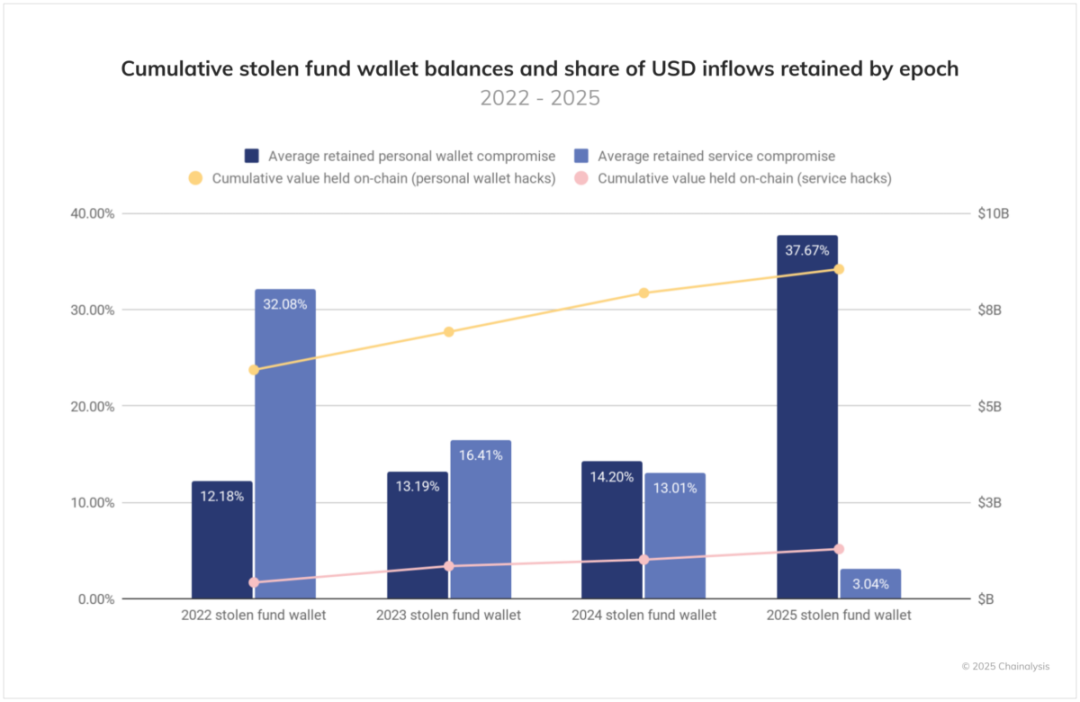

针对个人钱包的攻击者更倾向于将大量被盗资金保留在链上,而非立即洗钱。

目前针对个人钱包的盗窃案中仍有 85 亿美元加密货币滞留链上,而服务端被盗资金为 12.8 亿美元。

非法活动环境的变化

尽管加密环境已经发生重大变化,2025 年至今的非法交易量仍有望达到或超过去年估计的 510 亿美元。俄罗斯受制裁交易所 Garantex 的关闭,以及柬埔寨华语服务商 Huione Group(处理超过 700 亿美元流入资金)可能被美国金融犯罪执法网络(FinCEN)列为特别关注对象,这些事件重塑了犯罪分子在生态中的资金流动方式。

在这一变局中,资金盗窃成为 2025 年的首要问题。其他形式的非法活动同比表现参差不齐,而加密货币盗窃的激增不仅对生态参与者构成直接威胁,也为行业安全基础设施带来长期挑战。

服务平台被盗资金:正在激增

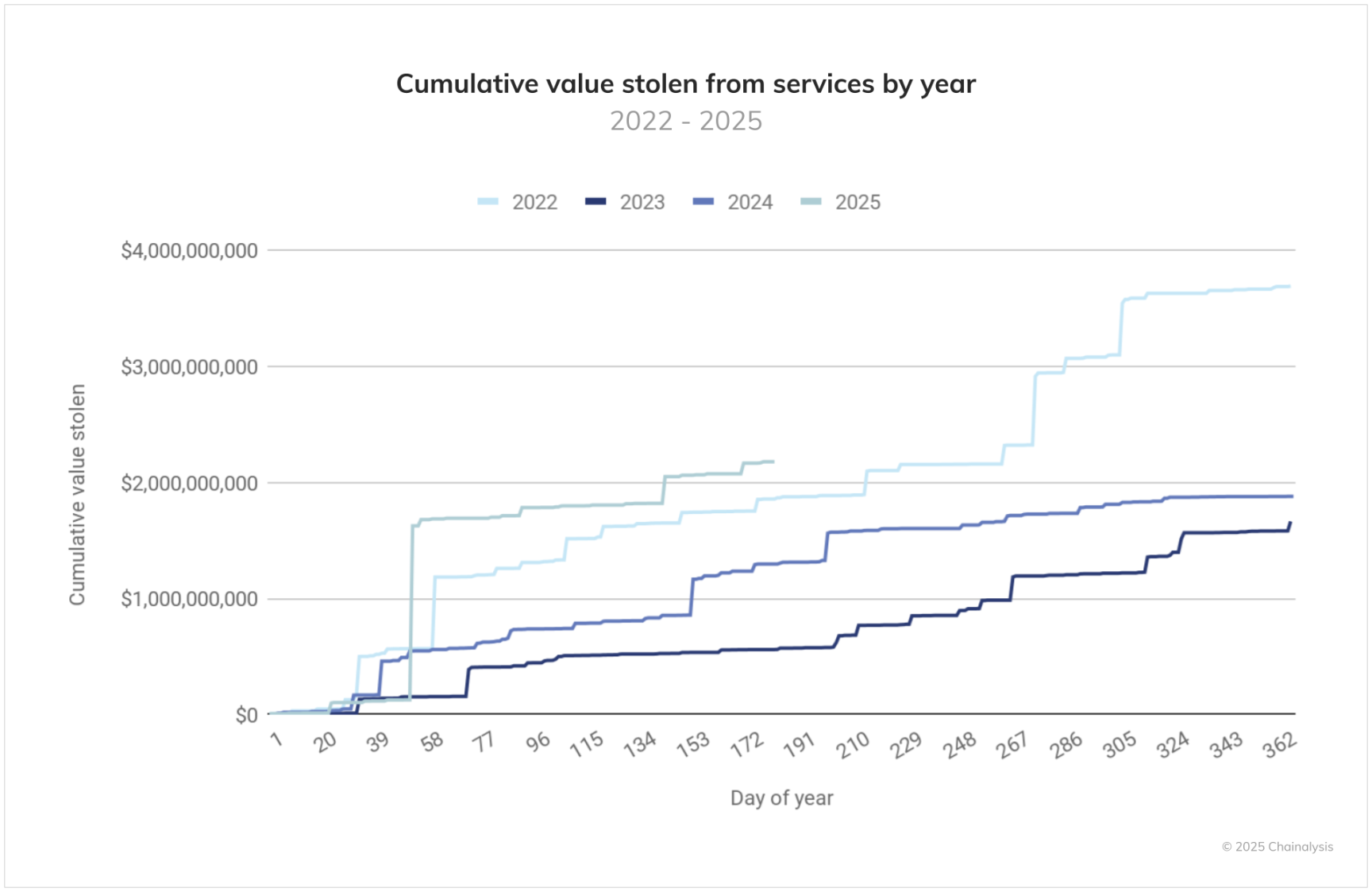

从服务平台窃取资金的累计趋势描绘了 2025 年威胁环境的严峻图景。代表 2025 年至今活动的橙色线在 6 月前的上升速度远超以往任何年份,上半年即突破 20 亿美元大关。

这一趋势的惊人之处在于其速度和持续性。此前最严重的 2022 年服务平台被盗 20 亿美元需 214 天,而 2025 年仅用 142 天便实现了相近规模。2023 年和 2024 年的趋势线则呈现更温和的累积模式。

目前,2025 年 6 月底的数据比 2022 年同期增长了 17.27%。若趋势延续,2025 年全年仅服务平台被盗资金就可能超过 43 亿美元。

ByBit 事件:网络犯罪的新标杆

朝鲜对 ByBit 的黑客攻击彻底改变了 2025 年的威胁格局。这起 15 亿美元的单次事件不仅是史上最大加密货币盗窃案,更占据了今年服务平台被盗资金的约 69%。其技术复杂性和规模凸显了国家支持的黑客在加密货币领域不断升级,也标志着 2024 年下半年短暂沉寂后的强势回归。

此次超级攻击符合朝鲜加密货币操作的总体模式,这些活动已成为该国规避制裁策略的核心部分。去年已知的朝鲜相关损失达 13 亿美元(此前最严重年份),而 2025 年已远超这一纪录。

攻击方法疑似利用了高级社会工程学手段(如通过渗透加密货币相关服务的 IT 人员),这与朝鲜过往操作类似。根据联合国最新报告,西方科技公司曾无意中雇佣了数千名朝鲜员工,此类手段的破坏力可见一斑。

个人钱包:加密货币犯罪未被充分重视的前沿

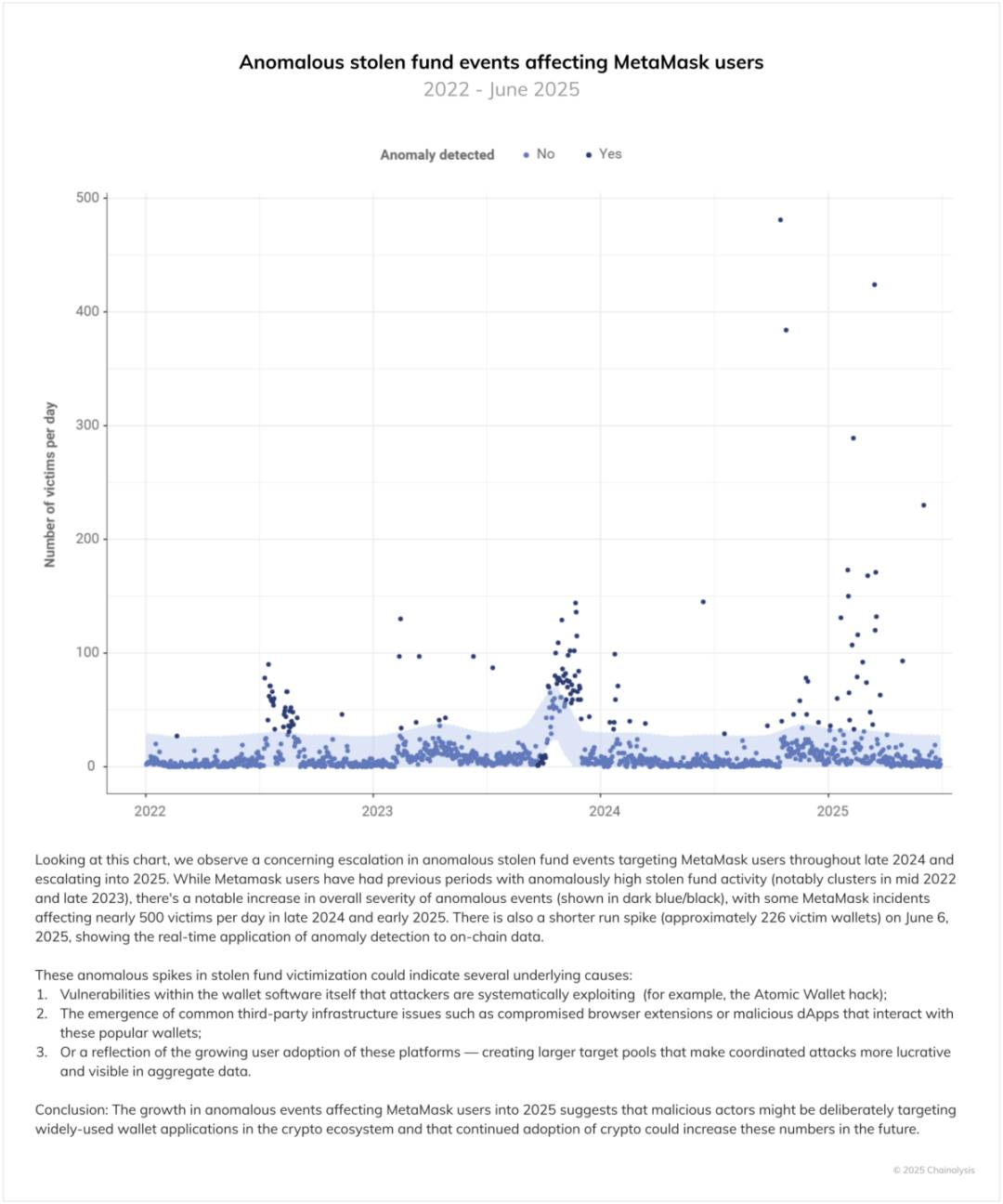

Chainalysis 开发了新方法来识别和追踪源自个人钱包的盗窃活动。这类非法活动低报案率,但其重要性日益凸显。增强的可视化揭示了攻击者如何随时间推移多样化其目标和战术。

如下图所示,个人钱包被盗在总损失中的占比持续增长。这一趋势可能反映以下因素:

-

主流服务安全措施改进,迫使攻击者转向被视为更容易得手的个人目标

-

个人加密货币持有者数量增长

-

随着主流加密资产升值,个人钱包中的资金价值提升

-

更复杂的个体定向技术发展(可能得益于易部署的 LLM AI 工具)

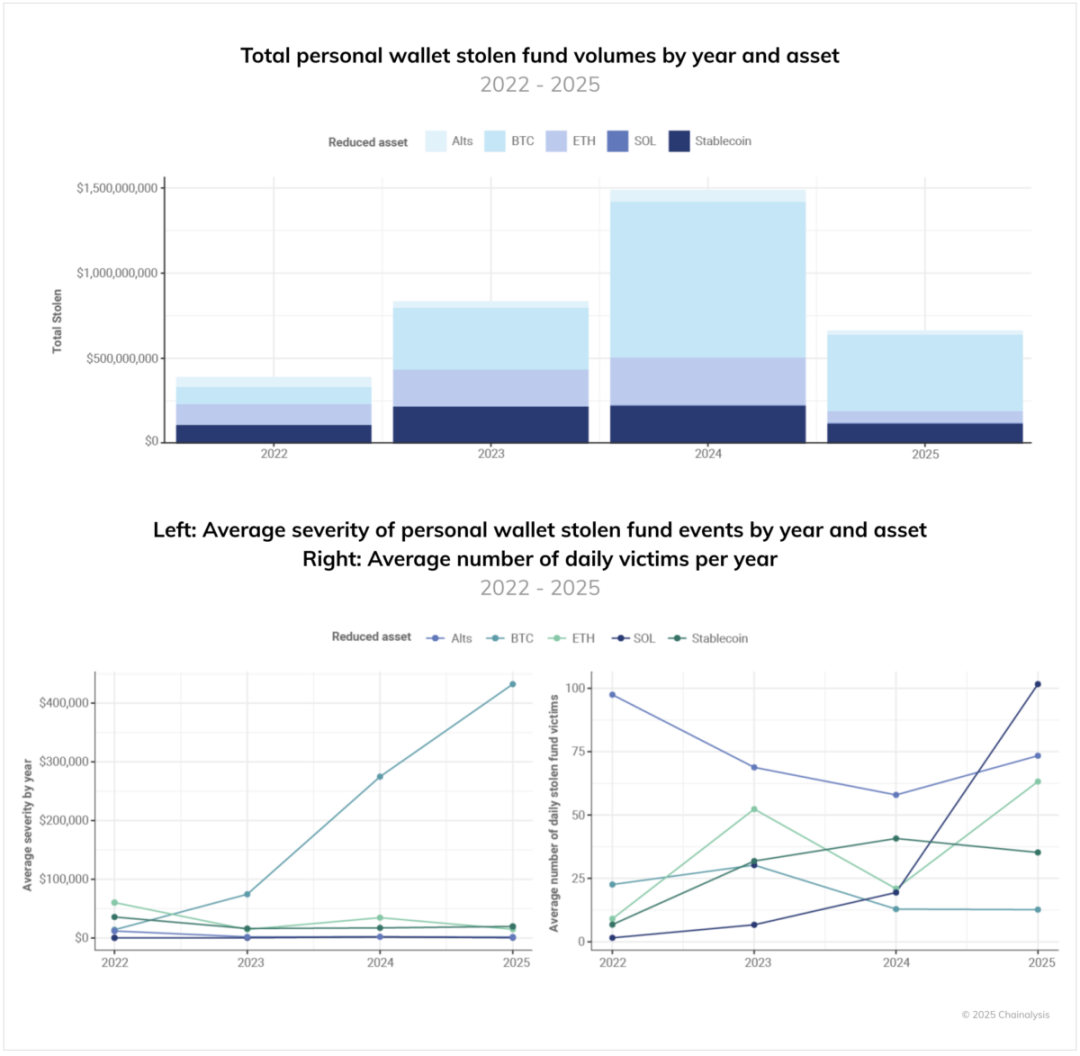

按资产类型细分个人钱包被盗价值(见下图)可发现三个关键趋势:

-

比特币盗窃占相当大比例

-

存储比特币的个人钱包平均损失金额随时间增加,表明攻击者有意针对高价值目标

-

非比特币及非 EVM 链(如 Solana)上的个体受害者数量正在上升

这些因素表明,虽然比特币持有者成为定向盗窃受害者的概率低于其他链上资产持有者,但一旦受害,其损失金额异常庞大。前瞻性推论是:若原生资产价值上升,个人钱包被盗金额很可能同步增长。

暴力因素:当数字犯罪转为物理伤害

个人钱包盗窃中有一个令人不安的例子——“扳手攻击”,即攻击者通过暴力或胁迫手段获取受害者的加密货币。下图显示 2025 年此类物理攻击数量有望达到历史次高年份的两倍。需注意的是,由于许多案件未报案,实际数字可能更高。

这些暴力事件与比特币价格的移动平均线存在明显相关性,表明资产价值上涨(或预期上涨)可能诱发针对已知加密货币持有者的物理攻击。尽管此类暴力案件相对罕见,但其人身伤害属性(包括致残、绑架和谋杀)将案件的社会影响提升至非常规程度。下文案例将具体说明。

(来源:Jameson Lopp GitHub)

案例研究:区块链分析如何协助破获菲律宾高调绑架案

通过加密货币洗钱的暴力犯罪为调查带来复杂挑战,通常需要精密的分析方法。菲律宾近期一起高调案件展示了区块链分析如何提供关键线索,即使在最严重的刑事调查中也不例外。

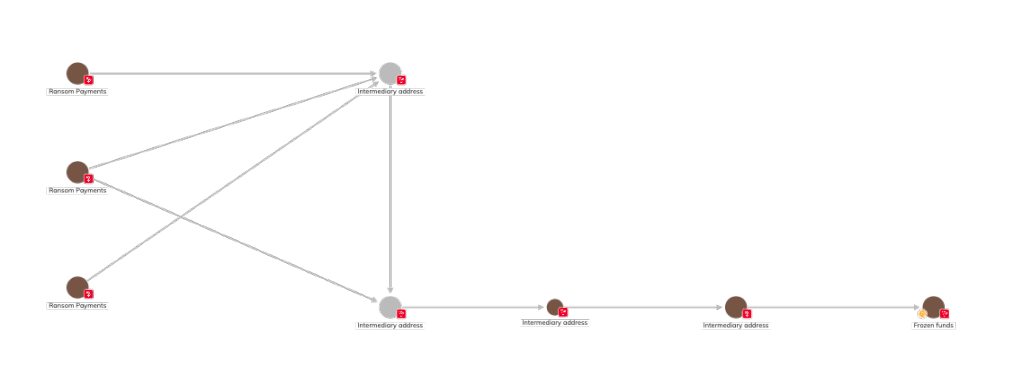

2024 年 3 月,Elison Steel 首席执行官 Anson Que 遭绑架谋杀震惊菲律宾商界。3 月 29 日,Que 与司机 Armanie Pabillo 在布拉干省被绑,后被发现死于黎刹省,尸体有明显虐待痕迹。最初认为是一起 2000 万比索绑架案,但调查显示受害者家属实际支付了约 2 亿比索赎金以求 Que 获释。

菲律宾国家警察(PNP)指控赌场中介公司 9 Dynasty Group 和 White Horse Club 策划了复杂的洗钱操作:将原本以比索和美元支付的赎金通过专为赌场设计的电子钱包、空壳账户和数字资产转换为加密货币以掩盖资金流向。

通过 Chainalysis Reactor 工具,全球服务团队与 PNP 调查人员合作追踪赎金流向。区块链分析揭示了分笔赎金如何经过一系列中介地址汇集,再通过更多中介地址进一步洗白。在 PNP 协助下,Chainalysis 通知 Tether 并成功冻结部分 USDT 资金。

值得注意的是,本案洗钱手法相对粗糙,这与许多采用加密货币看中其速度及“匿名性”、但缺乏专业技术的犯罪集团模式一致。与传统金融调查中证据分散于不同机构不同,区块链提供了单一、权威且不可篡改的账本,使调查人员能实时追踪资金流动、绘制网络图谱并生成跨国线索。

Anson Que 与 Armanie Pabillo 的悲剧提醒我们这些犯罪背后真实的人性代价。但此案也证明区块链技术的不可篡改性可成为正义的有力工具,确保剥削者无法轻易隐匿于网络阴影中。

地域模式:全球受害者分布

结合 Chainalysis 地理定位数据与被盗资金报案记录,可估算个人钱包受害事件的全球分布。注:本数据仅包含具有可靠地理定位信息的个人钱包被盗事件,非 2025 年全球被盗资金活动的完整视图。

2025 年至今,美国、德国、俄罗斯、加拿大、日本、印度尼西亚和韩国位列人均受害数量最高国家;而东欧、中东和北非及中亚和南亚的受害者总量在 2024 上半年至 2025 上半年间增长最快。

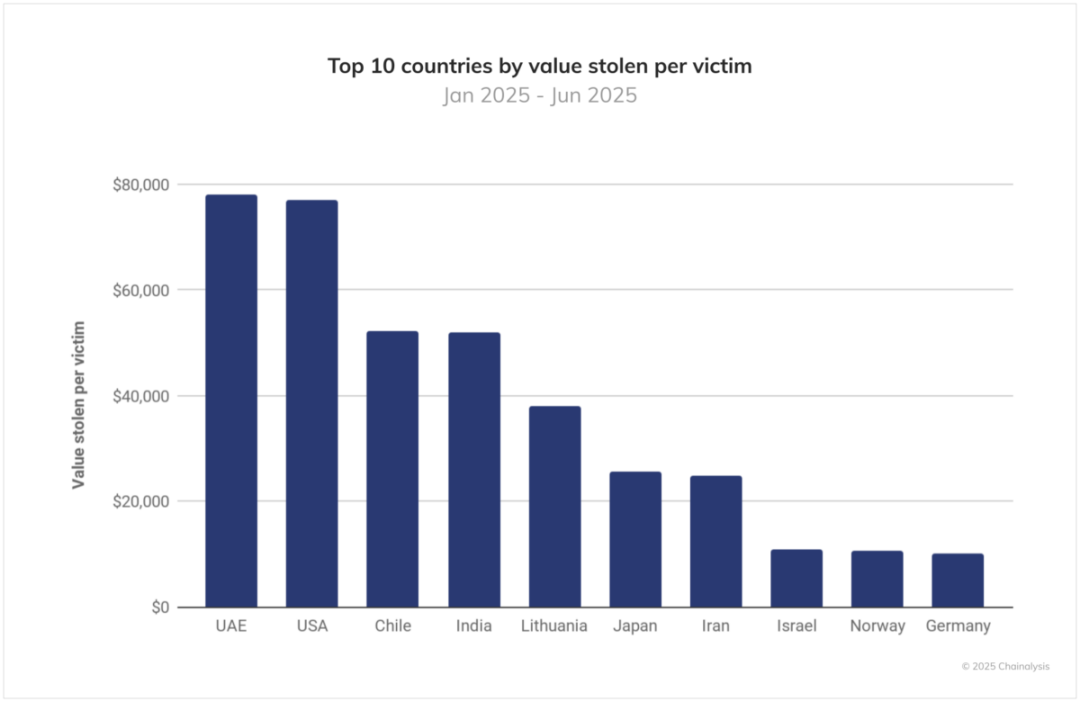

若按人均被盗金额排名(见下图),美国、日本和德国仍居前十,但阿联酋、智利、印度、立陶宛、伊朗、以色列和挪威的受害严重程度全球领先。

个人钱包被盗资产的区域差异

2025 年数据显示加密货币盗窃存在地域集中模式。下图按资产类型统计了各地区被盗总价值。

北美在比特币和山寨币盗窃中均居首位,这可能反映该地区高加密货币采用率及针对大额个人资产的专业攻击者活跃。欧洲是以太坊和稳定币盗窃的全球中心,可能表明这些资产在当地的高采用率或攻击者对高流动性资产的偏好。

亚太地区比特币被盗总量排名第二,以太坊第三;中亚和南亚在山寨币和稳定币被盗金额中位列第二。撒哈拉以南非洲在被盗金额中垫底(比特币被盗量倒数第二),这更可能反映该地区财富水平较低,而非加密货币用户受害率更低。

加密货币洗钱经济学

理解被盗资金如何在加密生态中流动,对预防和执法至关重要。分析显示,个人钱包与服务端攻击的洗钱行为存在显著差异,反映不同的风险偏好和操作需求。

例如,2024-2025 年针对服务端的攻击者大量使用跨链桥进行“链跳跃”洗钱,混币器的使用也更为频繁。相比之下,个人钱包被盗资金更多流向代币智能合约(可能涉及兑换)、受制裁实体(尤其是 Garantex,或暗示俄罗斯作案者关联)及中心化交易所(CEXs),表明洗钱技术相对粗糙。

在洗钱过程中,被盗资金操作者支付超额费用,且成本随时间剧烈波动。值得注意的是,尽管 Solana 等区块链及二层网络的普及降低了平均交易成本,但同期被盗资金操作者支付的溢价反而上升 108%。此外针对服务平台的攻击者通常支付更高溢价,可能反映其需在资金冻结前快速转移大额资金的紧迫性。

这些模式总体表明,尽管绝大多数黑客攻击出于财务动机(6 月 19 日 Nobitex 攻击等个别事件除外),但被盗资金操作者并不在意链上交易成本,而是优先考虑交易速度。

有趣的是并非所有被盗资金都会立即进入洗钱流程。个人钱包被盗资金更多会滞留链上,大量余额停留在攻击者控制地址而非快速洗白或兑现。这种犯罪者持有行为可能反映其对操作安全的信心,或模仿主流加密货币投资策略。

预防与缓解策略

服务平台与个人钱包被盗激增需要多层次的安全机制应对。对服务提供商而言,2025 年重大事件的教训重申了以下关键点:

-

全面的安全文化

-

定期安全审计

-

能识别社会工程攻击的员工筛查流程

代码审计变得愈发重要,智能合约漏洞正成为增长最快的攻击载体。技术钱包基础设施的改进(尤其是多签热钱包的实施)为机构安全提供了额外保护层,即使单个密钥泄露也能及时止损。

对个人而言,针对钱包的威胁升级要求安全理念的根本重构。暴力攻击与比特币价格的相关性表明,保护持币隐私(如避免公开持仓)可能与技术措施(使用隐私币或冷钱包)同等重要。高受害增长国家的用户需特别警惕数字足迹和人身安全。

随着加密货币相关绑架和暴力犯罪升级,现实世界的人身安全成为紧迫议题。针对加密货币富豪家庭的案件表明,数字资产持有者需考虑传统安防措施,包括:

-

避免炫富

-

不在社交媒体泄露持仓或交易动态

-

实施基础安防协议(如改变日常路线、警惕监视)

对大额持有者而言,专业安保咨询或有必要,数字财富增加的同时人身脆弱性创造了传统安防体系尚未完全应对的新型风险。

展望:关键转折点

2025 年至今的数据呈现了加密货币犯罪的进化轨迹。尽管加密生态在监管框架和机构安全实践上趋于成熟,但威胁行为者的能力和目标范围也同步升级。

ByBit 事件证明,即使行业头部实体仍难抵御高级持续性威胁;个人钱包被盗激增则显示加密货币持有者面临空前风险。犯罪地域扩张及资产价格与暴力攻击的关联性,为本已复杂的安全环境增添新维度。

支撑本报告的区块链详细分析为更有效的对策奠定基础。配备全面交易分析工具的执法部门能比以往更高效追踪资金,服务商则可根据攻击模式实施针对性防御。

加密货币行业正处于关键转折点。同样的透明性既助长了犯罪分析,也提供了更高效预防与执法工具。挑战在于如何快速部署这些能力以领先于持续进化的威胁。

进入 2025 年下半年,加密货币被盗资金前所未有之高。若被盗资金真如预测突破 40 亿美元,行业未来数月的应对或将决定犯罪趋势是持续恶化还是随防御体系成熟而趋于平稳。